위키리스크가 또 다른 CIA의 사이버 공격 무기를 공개했다. 이를 악용하는 해커들의 공격을 막기 위한 철저한 보안 의식이 필요하다.

위키리스크는 14일(이하한국시간) 볼트7(Vault 7) 시리즈의 16번째 정보를 공개했다. 볼트 7은 지난 3월 위키리크스가 폭로한 CIA의 해킹 프로그램이자 사이버 공격 무기 8,761건을 의미한다. CIA의 비밀 문건 중에는 CIA가 직접 수년간 개발한 멀웨어 등 공격 코드 수천만 줄이 포함돼 관심을 끌었다.

공개된 볼트 7에는 다양한 해킹 툴이 포함됐다. 무선 감시 툴인 ‘체리블러섬(CherryBlossom)’은 무선 기기를 겨냥해 중간자 공격을 할 수 있는 툴이였다. CIA는 체리블러섬을 이용해 특정 인물이나 단체의 인터넷 활동을 감시하고 소프트웨어 익스플로잇을 실행해서 도청이나 감청 장치로 활용한 것으로 보인다.

CIA는 엘사(Elsa)’라는 해킹 툴을 통해 노트북이나 모바일 기기의 와이파이 연결을 통해 위치 추적을 시도하기도 했다. 볼트7에 포함된 아웃로컨트리(OutlawCountry)라는 툴은 리눅스 운영 체제를 조절해서 CIA가 조종하는 기계로 정보를 빼돌리는 기능을 가지고 있었다.

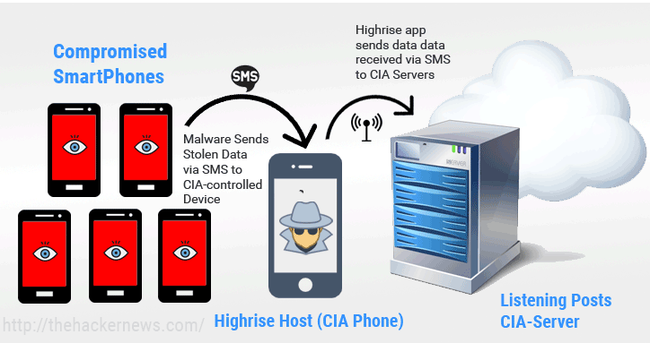

이번엔 공개된 볼트7의 정보는 새로운 악성코드나 해킹툴이 아닌 CIA 요원들이 이미 해킹 된 스마트폰에서 데이터를 수집 및 전달하는 방법에 관한 내용이었다. CIA의 하이라이즈(Highrise) 프로젝트는 악성코드를 해킹한 이후 훔친 데이터 뿐만 아니라 SMS 데이터를 훔츠는 첨단 해킹 툴이다.

기존의 해킹 툴은 SMS를 통해 훔친 데이터를 전송하기 위해서는 복잡한 작업을 걸쳐야만 했다. 하지만 CIA는 해킹된 기기와 서버 사이의 SMS 프록시 역할을 하는 단순한 안드로이드 앱인 하이라이즈를 통해 손쉽게 정보를 빼돌릴 수 있었다고 한다.

위키리스크가 공개한 CIA 메뉴얼에는 "CIA 정보운영센터(Information Operations Center)에는 SMS 메시지를 이용하는 해킹툴이 많이 있었다. 하지만 하이라이즈는 해킹당한 기기가 송/수신하는 SMS 메시지들을 인터넷 t프록싱하는 방법으로 기기와 웹 서버 사이를 완전히 분리시키는 SMS 프록시다”고 차별성을 강조했다. CIA 요원들은 하이라이즈를 통해 빼돌린 SMS 정보를 안드로이드 기기에 설치한 특수한 수신 앱을 통해 빼돌린 것으로 보인다.

하이라이즈의 최신 버전 2.0은 2013년에 개발됐으며 안드로이드 4.0 ~ 4.3을 사용하는 기기가 주 공격 타깃이다. 위키리스크는 "CIA는 이미 최신 안드로이드 OS에서도 동작하는 버전이 개발했을 것이다"고 주장했다.

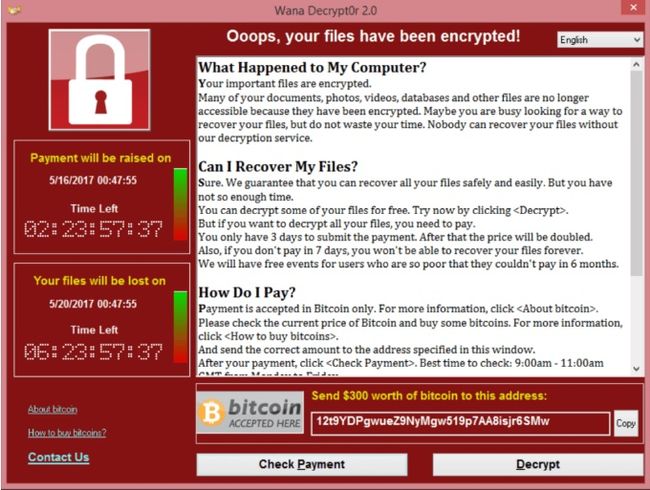

위키리스크가 볼트 7 의 다양한 해킹 기법을 공개하면서, 해커들은 다양한 정보를 습득해 이전과 차원이 다른 수준의 공격을 벌이고 있다. 실제로 지난 5월 전 세계에 역대 최대의 사이버 공격으로 남은 '워너크라이(WannaCry)'도 미국 국가안보국(NSA)이 개발한 해킹툴 '이터널 블루'를 사용한 것으로 예상되고 있다.

이터널 블루는 NSA가 유사 시 사이버 공격을 가하기 위해 제작한 해킹프로그램인데, 지난 4월 해커조직인 ‘섀도 브로커스’가 미국 국가안보국(NSA)에서 탈취해 큰 파장을 일으켰다. 이터널블루가 탈취당한 이후 한 달 만에 워너크라이가 전 세계를 덮친 것이다. 일부 외신에서는 섀도 브로커스의 배후로 북한 정보 기관 정찰총국을 지목하기도 했다.

해커들은 가면 갈수록 다양한 기술과 해킹 툴로 무장해 대규모 사이버 공격을 준비하고 있다. 이를 막기 위해 기업 및 기관, 민간 모두가 ‘보안’의 의미에 대해 제대로 생각할 시간이다. /mcadoo@osen.co.kr

[사진] 해커뉴스 캡처 / 워너크라이.