나토(NATO)가 특정 국가를 타깃으로 한 대규모 공격에 합동 대응을 선언했다.

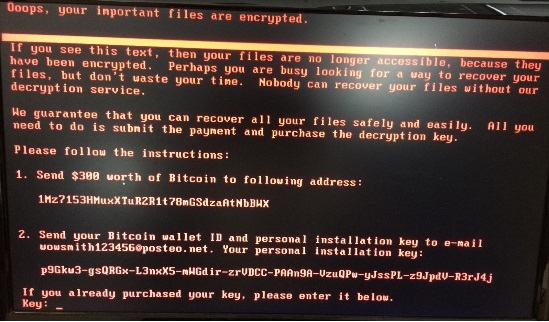

지난 6월 28일(이하 한국시간)에 발생한 대규모 사이버 랜섬웨어 ‘페트야(Petya)’의 공격은 당초 알려졌던 영리 목적의 랜섬웨어가 아닌 디스크의 내용을 지우는 파괴적인 악성코드였다고 밝혀졌다.

이번 사이버 공격의 악성코드는 2016 년에 출현 한 랜섬웨어 '페트야‘의 변종으로 알려졌다. 하지만 기존 페트야의 경우 피해 암호화 된 데이터는 해독 할 수 있었지만, 이번 공격에 사용된 악성 코드는 마스터 부트 레코드(MBR)도 무시하고 해독 할 수 없는 상태로 파괴해버리는 것이 특징이었다.

심지어 피해자가 몸값을 송금하려고해도 해커가 접촉 수단으로 하나의 메일만을 사용해 접촉 자체가 불가능했다. 이러한 근거로 볼 때 영리 목적의 랜섬웨어가 아닌, 특정 국가를 타깃으로 한 파괴 활동을 목적으로 하는 와이퍼 형 악성 코드라는 주장이 커지고 있다.

미국 CNBC는 “나토 협동 조합 사이버 방위 우수 센터(Cooperative Cyber Defence Centre of Excellence, CCD COE)는 최근 공격이 국가의 사주를 받은 단체 심지어 국가가 직접 공격에 나섰다고 주장하는 설명을 발표했다”고 보도하며 “이러한 성명 발표는 이번 사이버 공격이 전쟁 행위로 간주되어 나토 조약 제 5조 준수를 위해 나토 동맹국이 대응할 수 있음을 의미한다”고 설명했다.

나토 헌장 5조는 “한 나라에 대한 군사 공격은 회원국 전체에 대한 침공으로 간주해 즉각 개별 회원국 또는 집단으로 대응한다”는 게 골자다. 나토의 법률 대리인은 “"중요한 정부 시스템을 대상으로 한 공격은 주권의 위반 그러니깐 전쟁 의사로 간주 할 수 있다"며 "분명한 국제적인 범죄 행위이다"고 강조했다.

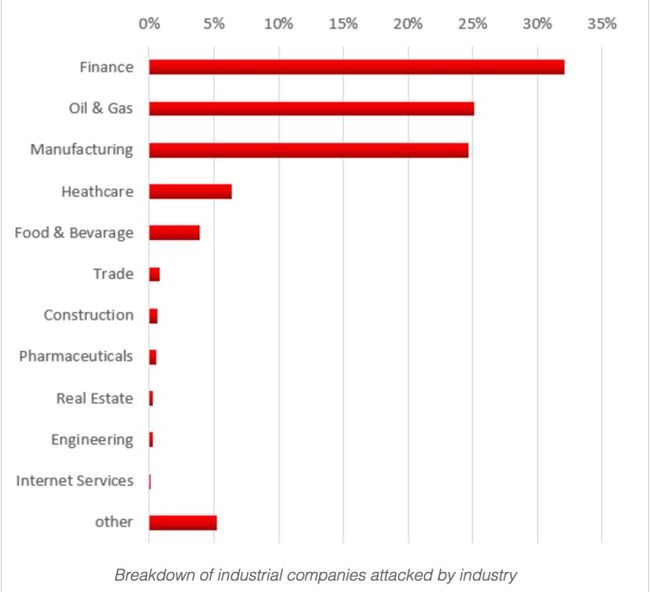

실제로 이번 사이버 공격은 우크라이나 회계 프로그램의 취약점을 이용해 침투한 것으로 보인다. 이 프로그램은 우크라이나 정부기관에서 주로 사용하고 있다. IT 전문 매체 테크크런치(Techcrunch)는 30일 “보안 업체 카스퍼스키 랩의 조사에 따르면 우크라이나의 금융 부문이 가장 타격을 입었다. 또한 랜섬웨어 피해 업체의 절반 이상이 제조 또는 석유나 가스 부문에 해당한다”고 전했다.

이번 사이버 공격은 일반 랜섬웨어 달리 우크라이나의 사회 기반 산업체를 주요 공격 타깃으로 삼았다. 정황상 우크라이나와 척을 진 러시아의 공격 배후 가능성이 점점 높아지는 상황. 러시아는 지난 2014년 빅토르 야누코비치 전 대통령이 물러난 후 우크라이나 지역에서 군사 개입에 적극 나서고 있다. 이미 러시아는 지난 2015년에도 우크라이나의 전력망에 대한 사이버공격을 감행한 바 있다. 러시아는사이버 공격을 통해 우크라이나의 산업 기반을 흔들만한 이유도 능력도 충분하다.

CCD COE는 “이번 공격은 이득을 위해 진행된 것이 결코 아니다. 공격을 통한 몸값보다 작업 비용이 더 많이 들어갔을 것이다"고 강조했다.

IT 전문매체 더버지는3일 “러시아 정부의 개입을 증명하는 구체적인 증거가 없다. 하지만 정황상 우크라이나를 타깃으로 대규모 사이버 공격을 강행할 나라는 러시아 말고 없다. 러시아 정부는 러시아 기업들도 사이버 공격을 당했다고 자신들의 범행이 아니라고 주장하고 있다. 그러나 우크라이나 정부는 이전 우크라이나 전력망에 대한 공격을 고려해서 러시아의 의도적인 사이버 공격이라고 확신하고 있다”고 보도했다. /mcadoo@osen.co.kr