워너크라이(WannaCry)에 이어 페트야(Petya)까지 랜섬웨어의 공격이 더욱 정교하고 치밀해지고 있다. 특히 페트야는 러시아가 우크라이나를 노린 사이버 공격일 가능성이 더욱 높아졌다.

28일(이하 한국시간) 우크라이나에서 발생한 페트야 랜섬웨어는 순식간에 전 세계로 퍼졌다. 러시아를 비롯해 프랑스, 독일 등 유럽 전역은 물론 미국에서도 피해가 발생했다. 특히 체르노빌 원전의 방사능 자동 모니터링 시스템까지 수동으로 전환할 정도로 확산됐다.

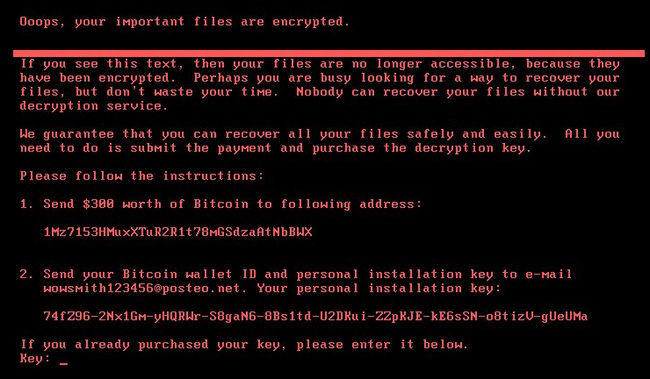

미국국가안보국(NSA)이 개발했다 유출된 해킹툴인 이터널블루(Eternal Blue) 코드가 포함된 것으로 알려진 이 랜섬웨어 공격은 "300달러에 해당하는 비트코인을 송금하면 복구키를 제공한다"는 메시지가 뜬다.

우크라이나에서 시작돼 전 세계로 확산된 공격의 배후를 놓고 의견이 분분하다. 페트야 랜섬웨어에서 감염된 시스템의 60%가 우크라이나에 있다는 것으로 알려졌다. 지난 29일 IT 전문 매체 BGR은 이번 페트야 랜섬웨어가 특정 국가를 노린 사이버 공격일 수 있다고 전한 매체들의 내용을 인용해 전했다.

페트야 랜섬웨어는 러시아가 우크라이나를 겨냥한 사이버 공격이며 이것이 인터넷을 타고 전 세계적으로 확산됐다는 것이다. BGR은 “페트야 랜섬웨어는 러시아가 랜섬웨어 악성코드로 위장해 우크라이나에 가한 사이버공격일 수 있다고 보고 있다. 너무 많은 공격이 우크라이나에 비정상적으로, 그리고 고의로 쏟아진 만큼 이를 의심하지 않을 수 없다”고 설명했다.

실제로 페트야 랜섬웨어는 '미독(MeDoc)'이라는 우크라이나 회계 프로그램의 취약점을 이용해 침투한 것으로 보인다. 이 프로그램은 우크라이나 정부기관에서 주로 사용하고 있다.

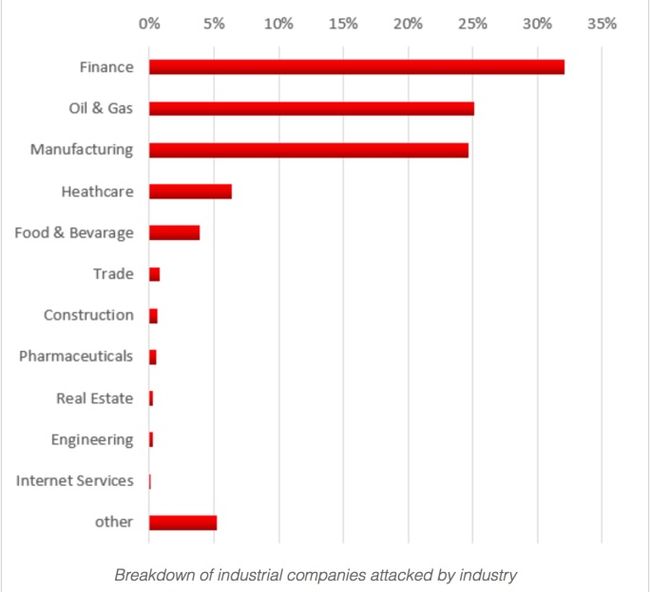

또 다른 IT 전문 매체 테크크런치(Techcrunch)는 30일 “보안 업체 카스퍼스키 랩의 조사에 따르면 우크라이나의 금융 부문이 가장 타격을 입었다. 또한 랜섬웨어 피해 업체의 절반 이상이 제조 또는 석유나 가스 부문에 해당한다”고 전했다. 페트야는 기존 랜섬웨어가 돈을 위해 개인을 대상으로 한 것과 달리 사회 기반 산업체를 주요 공격 타깃으로 삼았다.

러시아는 지난 2014년 빅토르 야누코비치 전 대통령이 물러난 후 우크라이나 지역에서 군사 개입에 적극 나서고 있다. 이미 러시아는 지난 2015년에도 우크라이나의 전력망에 대한 사이버공격을 감행한 바 있다. 러시아는사이버 공격을 통해 우크라이나의 산업 기반을 흔들만한 이유도 능력도 충분하다.

카스퍼스키 랩 역시 블로그서 "이번 공격은 다른 랜섬웨어와 달리 돈을 노린 범죄가 아닌 것으로 보인다. 페트야는 랜섬웨어로 가장한 와이퍼 악성코드다. 페트야는 컴퓨터 파일을 복원해줄 의도가 전혀 없다“고 분석했다.

테크크런치는 “이번 사이버 공격은 초기 알려진 것과 달리 단순한 랜섬웨어 공격이 아니다. 다양한 분석을 통해 점점 페트야의 실체에 대한 의문이 생긴다. 점점 사이버 공격에 대한 음모론이 커지고 있다”고 강조했다.

영화 속에서 보던 국가 간의 대규모 사이버 전쟁이 현실화될 날이 얼마 남지 않았다. /mcadoo@osen.co.kr

[사진] 테크크런치 펌.